یک رساله و یک دستاورد از دانشگاه صنعتی امیرکبیر توانست رتبه نخست کشوری «در گروه فنی و مهندسی» را کسب نماید. رساله آقای دکتر محمد مهدی احمدیان درحوزه امنیت سایبری سیستم های کنترل و اتوماسیون صنعتی و اسکادا از دانشگاه صنعتی امیرکبیر و و چارچوب مدیریت ریسک و محصول خروجی از آن به عنوان برگزیده کشوری معرفی گردید.

این دستاورد در شبکه های یک ، شبکه خبر و رادیو ایران مورد توجه قرار گرفت که اهم این موارد در ادامه ذکر شده است.

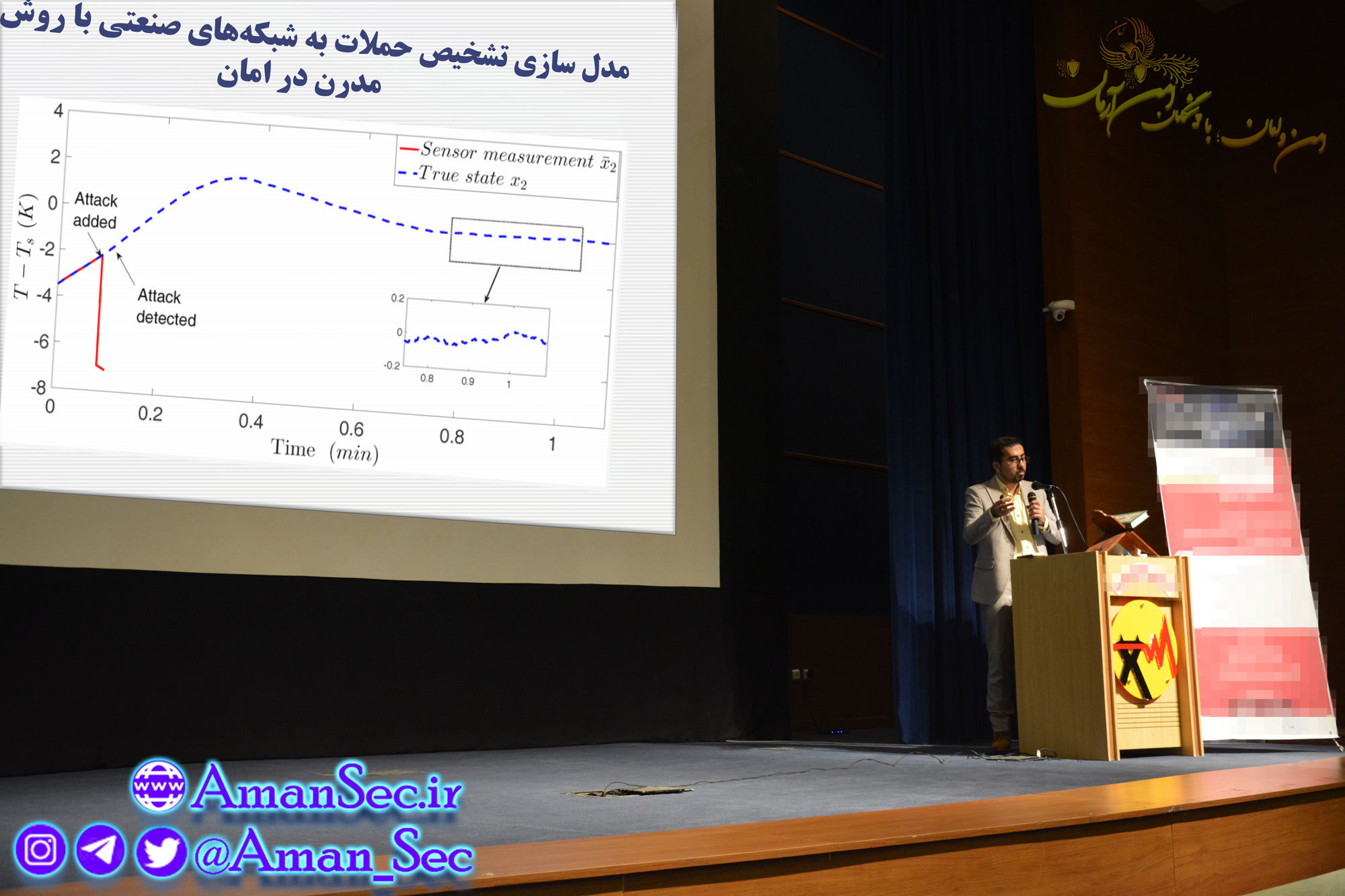

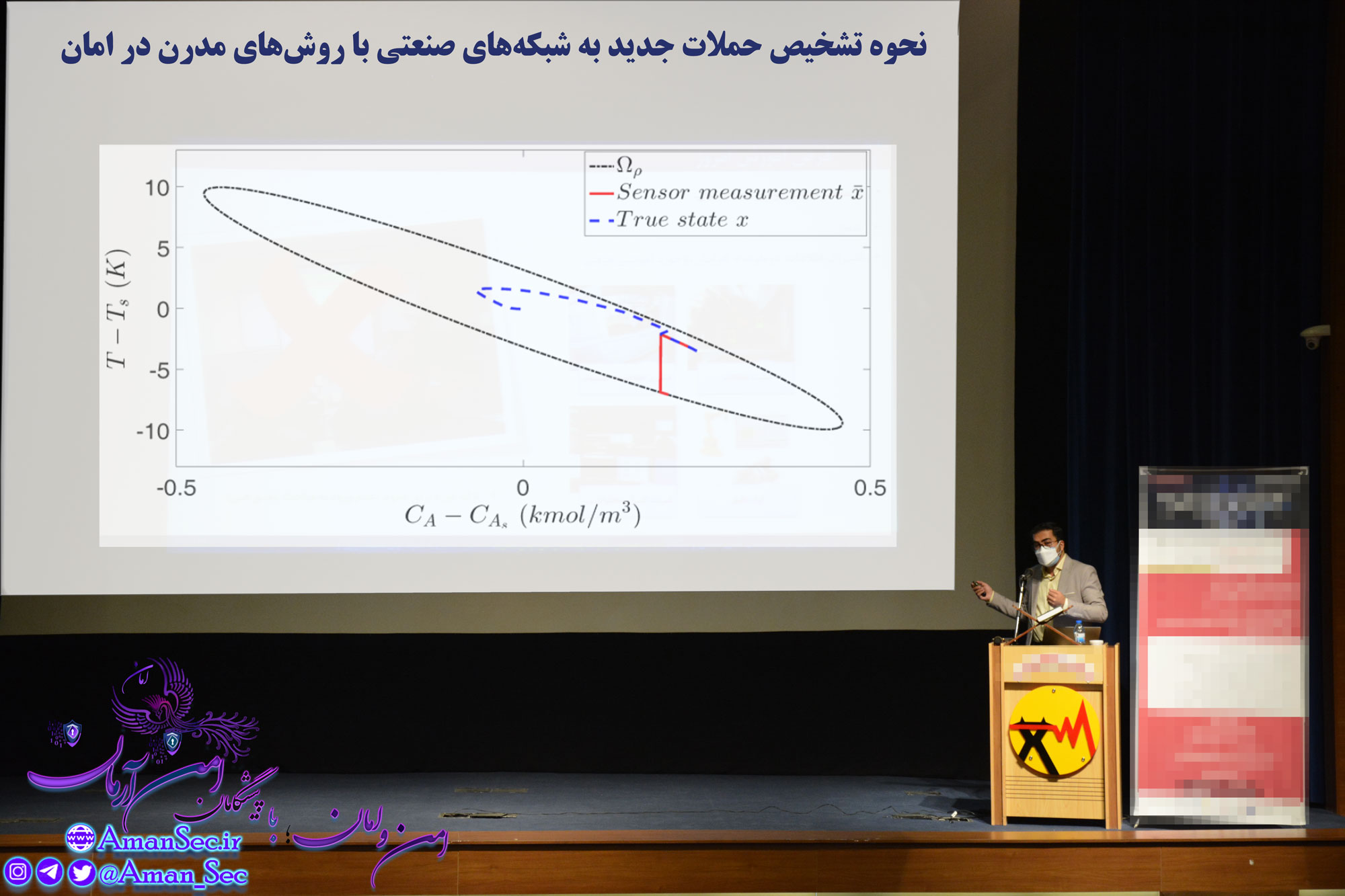

حملات سایبری فراوان در دو دهه اخیر همچون استاکسنت در حوزه اتمی، حمله سایبری سال ۱۴۰۱ به صنایع فلزات کشور و حملات سایبری به جایگاههای سوخت کشورمان در سالهای ۱۴۰۰ و ۱۴۰۲ باعث شده است، امنیت سایبری در زیرساختهای حیاتی بهعنوان یک نیاز ملی جهت افزایش تولید، کاهش خسارات، ارتقاء پایداری و امنیت ملی مطرح شود. علیرغم وجود چارچوبهای متعدد مدیریت ریسک سایبری سیستم های کنترل صنعتی، کمبودها و چالشهای متعددی در این حوزه وجود دارد که در این پروژه ۸ ساله یک چارچوب جامع و کامل جهت رفع این چالشها پیشنهاد گردیده است. از سوی دیگر تاکنون کارهای اندکی در حوزه راهکارهای دفاع هدف متحرک(MTD) در سیستمهای کنترل صنعتی انجامشده است و این در حالی است که این راهکارها، پتانسیل تقویت امنیت این نوع سیستم ها در برابر حملاتی نظیر استاکسنت را دارد . پاسخ به موارد فوق، موضوعاتی بودکه در این اقدام برگزیده در دانشگاه صنعتی امیرکبیر و شرکت امان به آنها پرداخته شد و دستاوردهای جانبی متعددی را به همراه داشته است.

اهم دستاوردهای ویژه این تلاش به شرح ذیل می باشد:

- پاسخ به نیاز زیرساختهای حیاتی کشور جهت کاهش خسارات حاصل از حملات سایبری

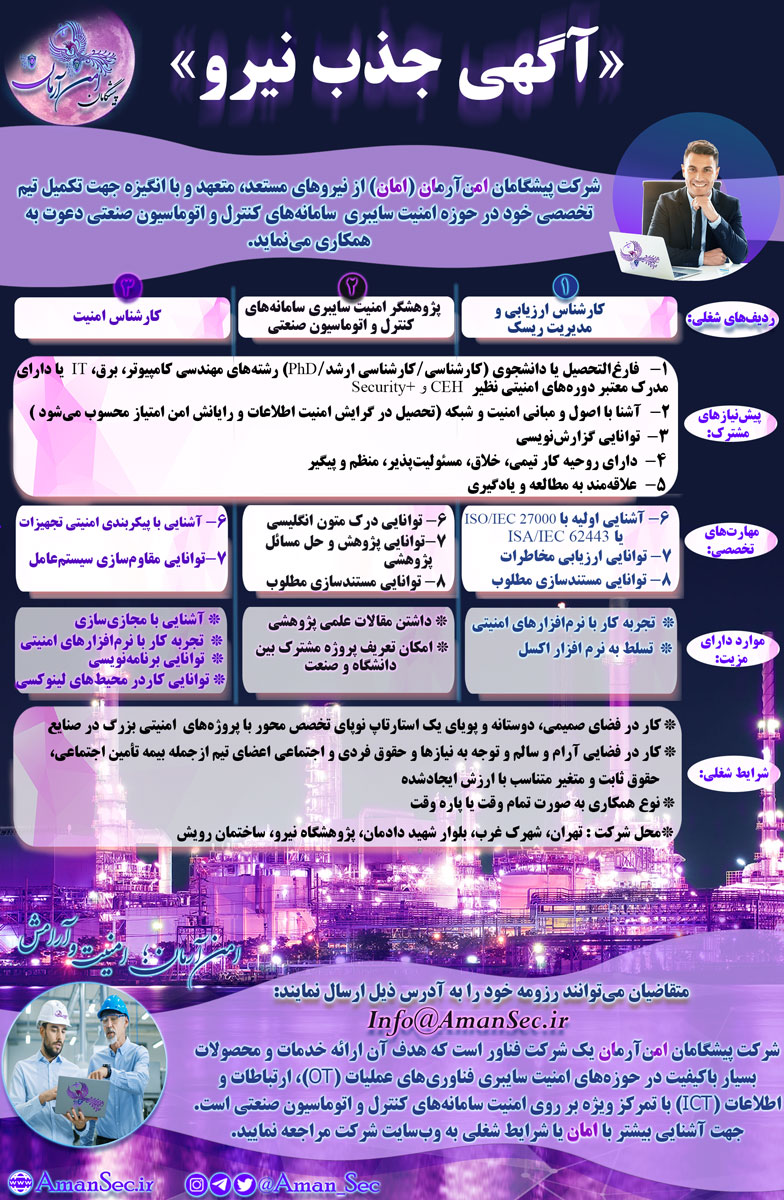

- ثبت شرکت دانشبنیان امان دقیقاً در حوزه تخصصی رساله و اخذ گواهی دانشبنیانی برای اولین بار در کشور در این حوزه؛ با محوریت موضوع رساله موفق به کسب گواهیهای امنیت صنعتی برای اولین بار در کشور از مراجع ذی صلاح

- انتشار مقاله ISI و دعوت رسمی کنفرانس مطرح بینالمللی KICC2023 (در حوزه رساله) جهت سخنرانی در این کنفرانس بهعنوان سخنران ویژه جهت ارائه دستاوردها و پرداخت کلیه هزینههای سفر و اقامت

- عقد قرارداد در موضوع رساله با مدیریت پژوهش و فناوری شرکت ملی نفت ایران

- انجام پروژههای متعدد (بالغبر ۷ پروژه مهم) در موضوع رساله با شرکتها و سازمانهای متعدد صنعتی (در قالب شرکت ثبتشده)

- مشارکت در پروژه طراحی و اجرای پایلوت زیرسیستمهای مبتنی بر ICT صنعتی نیروگاه و ارزیابی امنیتی آنها در پژوهشگاه نیرو و کسب رتبه برتر ملی پژوهشی و دریافت لوح تقدیر از وزیر محترم نیرو در جشنواره پژوهش و فناوری وزارت نیرو در قالب این پروژه در سال ۱۴۰۰

- انجام بالغبر ۱۰۰۰۰ نفر/ساعت آموزش تخصصی به صنایع و زیرساختهای حیاتی کشور در موضوع رساله

- پذیرش و ارائه یک مقاله در کنفرانس بینالمللی انجمن رمز ایران

- پذیرش و چاپ یک مقاله علمی-ترویجی در دو فصلنامه علمی منادی امنیت فضای تولید و تبادل اطلاعات

- ارسال دو مقاله دیگر از خروجیهای رساله به دو ژورنال معتبر ISI (در حال داوری)

- تالیف و ترجمه سه کتاب در موضوع رساله در دوره دکتری

لینک مشاهده خبر صداوسیما ( شبکه یک )در آپارات

لینک مشاهده خبر صداوسیما (شبکه خبر نسخه کامل مصاحبه )در آپارات

متن خبر در سایت دانشگاه صنعتی امیرکبیر

متن خبر در سایت دانشکده کامپیوتر دانشگاه صنعتی امیرکبیر

متن خبر در در خبرگزاری رسمی SNN

جهت آشنایی بیشتر با شرکت امان (پیشگامان امن آرمان) این تیزر معرفی را ببینید.

در ادامه لیست برخی آموزشها، سمینارها و دورههای امنیت سایبری تقدیم میگردد که برای دریافت پروپوزال هر یک از آنها و اطلاع از جزئیات کمی و کیفی آنها میتوانید با شرکت پیشگامان امن آرمان(امان) تماس حاصل فرمایید. با کلیک بر روی هر عنوان از فهرست ذیل میتوانید نمونه دورههای برگزار شده یا سوابق مرتبط با موضوع ذکر شده را مشاهده نمایید.

- دوره آموزشی ارتقاء امنیت سایبری سیستمهای کنترل صنعتی و اسکادا در صنعت برق

- آموزش تخصصی امنیت سایبری سیستم های DCS و PLC صنعت مس

- ارتقاء امنیت سایبری در سیستم های کنترل صنعتی PLC محور

- آموزش تخصصی امنیت سایبری درشرکتهای تولیدکننده سامانههای کنترل صنعتی

- امنیت سایبری درشرکتهای تولیدکننده سیستم های کنترل و اتوماسیون صنعتی

- امنیت سایبری در سیستم های کنترل صنعتی PLC محور و سیستم های فناوری اطلاعات شرکتهای صنعتی

- دوره آموزشی ارتقاء امنیت سایبری سیستمهای کنترل و اتوماسیون صنعتی و اسکادای حوزه تولید برق

- دوره آموزشی تخصصی نظری و عملی امنیت سایبری سیستمهای صنعتی نیروگاههای حرارتی، برق-آبی و منابع آب و راهکارهای ارتقاء آن

- ارتقاء امنیت سایبری سامانههای کنترل صنعتی در صنایع نفت، گاز و پالایشگاه و زیرساختهای حساس، حیاتی و مهم این حوزه

- دوره آموزشی ارتقاء امنیت سایبری سیستمهای نظارت و کنترل صنعتی حوزه راهبری و دیسپاچینگ صنعت برق

- دوره آموزشی امنیت سایبری در سامانههای کنترل صنعتی صنایع پتروشیمی

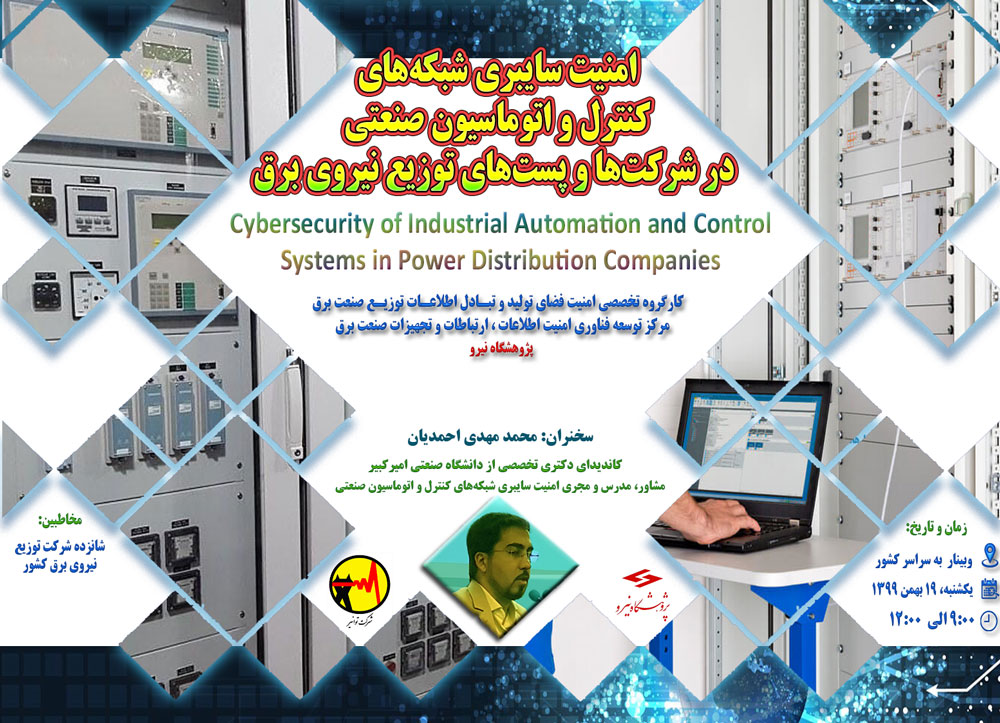

- · دوره آموزشی ارتقاء امنیت سایبری شبکه های کنترل صنعتی و اسکادای حوزه شرکتهای توزیع صنعت برق

- دوره آموزشی ارتقاء امنیت سایبری سیستم های کنترل صنعتی و اسکادای حوزه شرکتهای برق منطقهای

- امنیت سایبری سامانههای کنترل صنعتی در صنایع حملونقل و زیرساختهای حساس، حیاتی و مهم این حوزه

- دوره آموزشی ارتقاء امنیت سایبری سیستمهای کنترل صنعتی و اسکادا در صنایع و زیرساختهای آب و فاضلاب و شرکتهای تابعه

- دوره آموزشی امنیت سایبری سامانههای کنترل صنعتی در صنعت فولاد و زیرساختهای حساس، حیاتی و مهم این حوزه

- امنیت سایبری در سیستمهای کنترل و اتوماسیون صنعتی صنعت برق

- سمینار تجزیهوتحلیل حملات سایبری و سناریوهای نفوذ شاخص به صنعت برق

- دوره تکمیلی حملات و تست نفوذ به شبکههای کنترل و اتوماسیون صنعتی و اجرای راهکارهای دفاعی

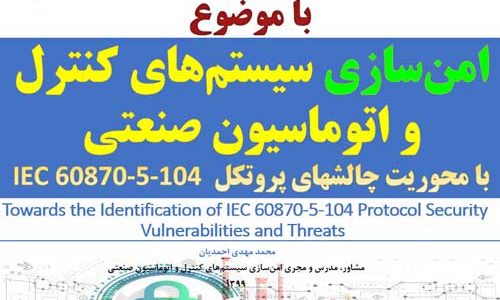

- سمینار حملات سایبری، چالشها و تهدیدها در شرکتهای توزیع برق

- امنیت سایبری در سیستم های کنترل و اتوماسیون صنعتی حوزه تولید برق

- سمینار امنیت سایبری در سیستم های نظارت و کنترل صنعتی حوزه راهبری و دیسپاچینگ صنعت برق

- دوره آموزشی تخصصی امنیت سایبری سامانههای کنترل و اتوماسیون صنعتی صنعت برق و راهکارهای ارتقاء آن (با تمرکز بر حوزههای توزیع و انتقال)

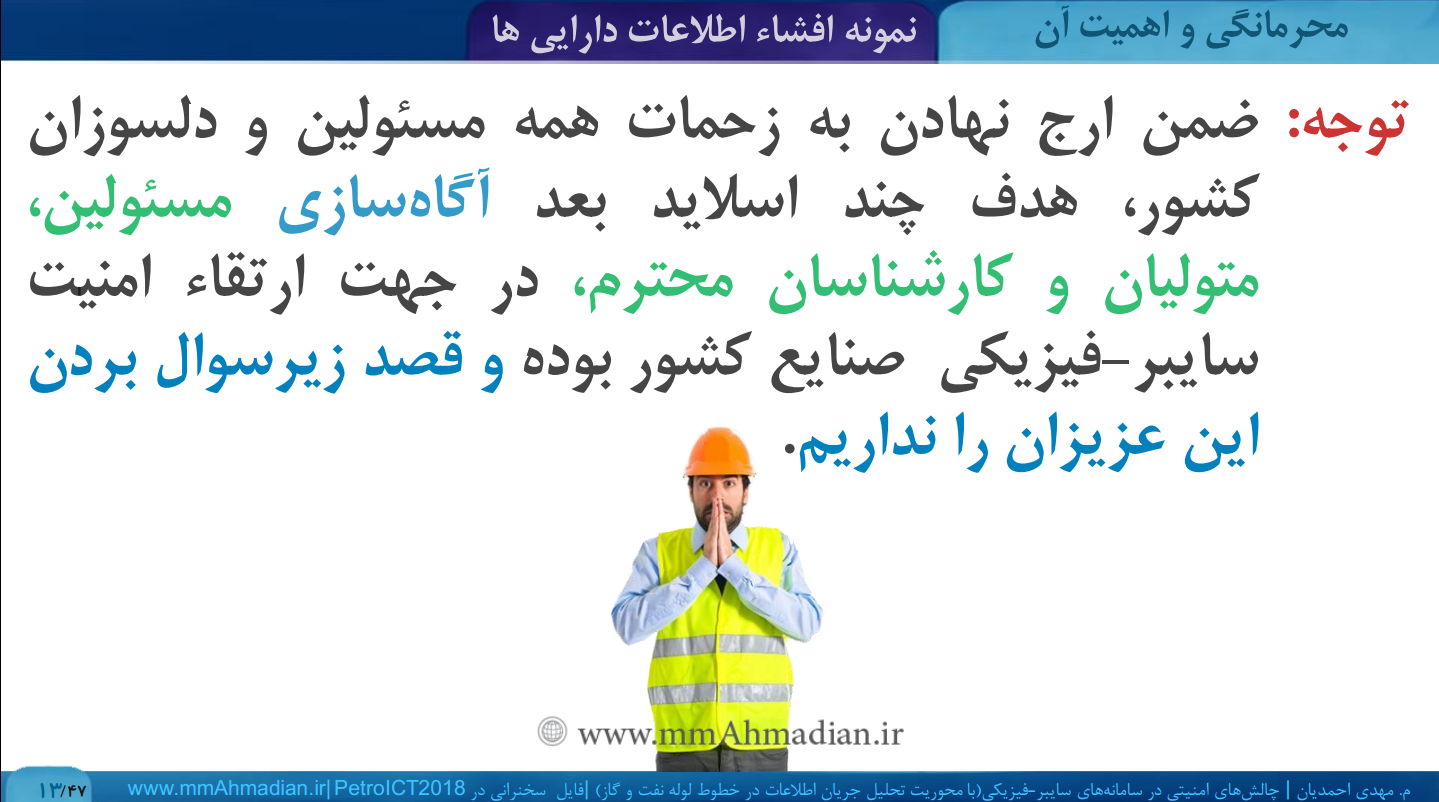

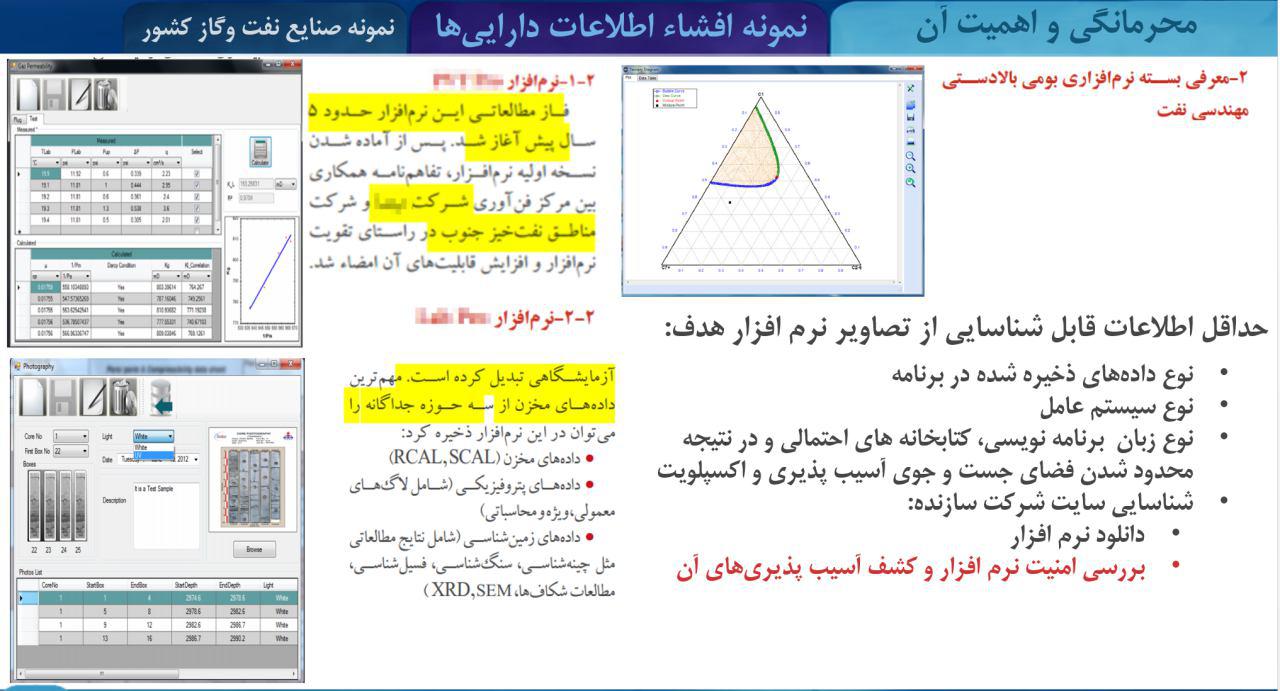

- سمینار افشاء اطلاعات سایبر-فیزیکی در سیستمهای کنترل و اتوماسیون صنعتی و روشهای کاهش آن

- حمله به سیستم های کنترل صنعتی (حملات کنترل صنعتی، از حرف تا عمل)

- سمینار حملات سایبری، چالشها و تهدیدها در شرکتهای برق منطقهای

- دوره آموزشی امنیت سایبری تجهیزات و شبکههای صنعتی حوزه شرکتهای برق منطقهای

- امنیت سایبری در سیستم های کنترل صنعتی و زیرساختهای حساس، حیاتی و مهم

- تست نفوذ سیستم اسکادا: کارگاه تجزیه و تحلیل حملات سایبری و سناریوهای نفوذ به صنعت برق: نکتهها و آموزهها

- پدافند غیرعامل و امنیت سایبری در شبکههای صنعتی

- الزامات امنیت در سیستمهای کنترل صنعتی و اسکادا (مطابق سرفصلهای SANS ICS 410)

- کارگاه کالبدشکافی حملات سایبری به صنعت برق و پیاده سازی عملی حملات پایه به شبکه اتوماسیون توزیع

- ارتقاء امنیت سایبری سیستم های کنترل صنعتی در صنایع برق و زیرساختهای حساس، حیاتی و مهم حوزه انرژی

- سناریوهای تست نفوذ سایبری به شبکه های کنترل صنعتی

- امنیت سایبری اتوماسیون صنعتی

- چالش های امنیتی در سامانه های سایبر-فیزیکی

- ارزیابی امنیت سیستم های کنترل صنعتی

- چالش های امنیتی در سامانه های سایبر-فیزیکی (با محوریت تحلیل جریان اطلاعات در خطوط لوله نفت و گاز)